1 引言

网络银行是基于因特网或其他电子通信网络手段提供各种金融服务的银行机构或虚拟网站[1]。网络银行的在线支付功能涉及客户端、服务器端、通信及内部网络等安全问题,关键技术包括加密技术、认证手段及安全应用协议。常用的认证方法包括随机密码、随机密码+SSL 传输、PIN 短密码、Grid Card、短信(SMS)接收动态密码、token和公钥基础设施(Public Key Infrastructure,PKI)[2-3]等。目前对于如何保护用户、商家及银行三方利益的业务流程和安全技术、支付体系和支付协议,已有充分的研究和关注[4-7]。这些研究多涉及认证方法或传统访问控制策略,其优点是能够有效保护信息安全性和完整性,授权管理相对灵活,不足之处在于缺乏客户端的使用控制和对支付权限的过程控制。UCON(UsageControl)使用控制具有持续访问控制特征,易于描述动态属性变化,被广泛用于数字版权管理、资源分发和信任管理等系统中,具有可应用性[8]。例如在数字版权管理系统中,数字内容的使用涉及许可证更新、分发控制、权限管理及客户端软件完整性,利用UCON可以进行实时决策判断和检验,实施动态授权,通过触发性规则和动态持续控制进行版权保护[9-10]。在线支付同样涉及权限控制、属性更新、身份认证和隐私保护,在已有的使用控制 UCON在线支付研究中,主要进行协议分析、模型建立和流程控制,研究方法包括结合传统访问控制、基于历史约束[11]、基于活动特征及基于信任管理等。通过实施细粒度控制策略如激活决策、属性更新、分配动态角色、判断权限类别,实现信任授权、触发性授权等动态授权,从而弥补传统访问控制策略的不足。本课题组通过对四大国有银行和部分商业银行网上支付的调研,发现在现有的支付行为中存在如下问题:

(1)支付策略判断的动态性。在线支付过程中主要面临木马病毒、中间人攻击的威胁,但针对不同安全级别的各种安全需求时,缺乏相应的触发保护机制;进行身份认证时非授权用户容易通过猜口令、字典攻击和钓鱼网站等方式盗取用户信息。

(2)授权管理的完善性。在支付过程中授予用户最小权限,能较好地对支付行为进行保护。但对恶意操作行为的控制只限于当前支付,缺乏后续防护能力。

针对上述问题,本文提出基于UCON的支付模型和策略,利用身份认证信息和支付活动信息决策因子,有效控制授权用户的支付行为,同时防范非授权支付,提高支付过程的可控性。

2 UCON 模型

传统访问控制包括自主访问控制(DAC)和强制访问控制(MAC)。DAC基于访问者身份进行访问权限限制,授权灵活但安全可靠性低;MAC基于安全级别决定主体是否可以访问客体,安全性较高但安全级别难以划分 、灵 活 性 差 。 随 后 产 生 的 基 于 角 色 的 访 问 控 制(RBAC)根据用户角色类型授予相应权限,具有灵活性但缺乏动态性。这些访问控制属于静态授权,授权后无法在访问过程中控制用户行为,且不考虑访问行为对权限的影响。

与之不同,UCON综合授权、责任、条件和主、客体属性作出使用决策判断,具有连续性和可变性的新特性。“连续性”即对访问请求进行实时监控,贯穿整个访问过程;“可变性”指主、客体属性值随着访问行为的改变而更新。

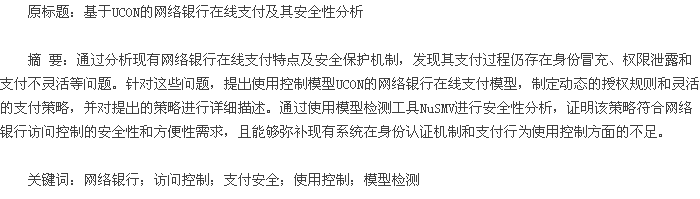

使用控制模型UCON[12]由Jaehong Park和Ravi Sandu提出,它集合了传统访问控制技术、信任管理和数字版权保护三大领域,能同时保护服务器端和客户端的数字资源[13],满足现代访问控制的要求,被称作下一代访问控制技术[14],由 Xinwen Zhang 和 Ravi Sandu 完成了 UCON时序逻辑形式化描述[15]。UCON 模型是使用控制的核心模型,包括主体 (S)、主体属性 (ATT(S))、客体 (O)、客体属性 (ATT(O))、权利 (R)、授权(Authorizations)、责任(Obligations)和条件(Conditions)八部分。如图1所示。【1】

主体属性和客体属性是对主、客体性质的描述,这些性质用于使用决策的判断;权利并非独立于主体行为,只有当主体访问客体时权利才确定并存在;授权、责任和条件是使用决策函数的三大决定因素。

根据授权特点,决策模型分为预先授权和过程授权两种决策模型。预先决策模型中,满足授权规则、完成各个责任和满足条件集合时允许主体 S对客体 O 行使权利r;过程决策模型中,根据使用过程中授权规则是否满足、指定义务是否完成、条件是否符合来判断主体 S是否继续拥有访问客体O的权利。

3 基于 UCON 的网络银行在线支付访问控制模型

现有网络银行在线支付根据用户提出的支付申请,对身份信息进行认证,利用组合认证方法或认证实体,授予权限,并完成支付操作。一旦用户获得相应权限,那么访问控制无法对支付过程中的用户行为实施有效授权控制,同时用户支付活动不受当前支付行为约束,因此存在授权或非授权用户的恶意支付。而传统访问控制策略通常基于用户的身份验证进行授权,具有动态性但仍缺乏过程控制。

3.1 基于 UCON 的在线支付策略

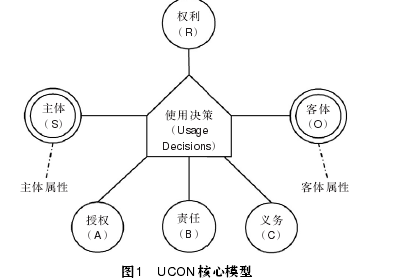

基于 UCON的在线支付策略与现有在线支付策略的区别在于:使用控制决策的执行和授权信息的管理控制。通过用户身份认证信息和支付活动信息两大决策因子,实施授权控制。在使用控制过程中采用的模型主要涉及身份认证服务器、授权服务器和支付系统,如图2所示。其中,身份认证根据用户认证信息颁发令牌;支付策略根据令牌和活动特征进行授权、义务和条件使用控制决策判断,并实时对活动特征更新;银行系统根据授权服务器返回信息决定是否允许用户继续进行支付;相关权限信息入库,作为再次支付请求时认证影响因子。支付流程如图3所示。【2】

执行支付策略时检查策略决策点是否满足,即根据授权规则、相应责任和系统条件和触发后额外义务或条件是否满足决定权限的授予与收回,当前活动成功完成后,相应权限才被授予用户,用户可以进行新的权限申请,实现权责分离;用户获得新的权限后,系统对已有的权限收回,用户不能进行权限复制和转发,防止非授权用户盗用权限和授权用户滥用权限;用户获得新的权限授予后,在使用当前权限的过程中不可以重复申请权限。

在执行支付策略时,根据用户当前支付行为,如个人信息、登录次数、支付金额等辨别用户是否为授权用户,是否需要完成触发义务或条件完成支付行为[16]。支付行为中主要涉及身份认证和活动信息判断,支付流程具体描述为:

步骤1 客户端首先向认证服务器发出请求,服务器通过信息库对请求作出回应。认证不成功则拒绝请求,否则客户端根据所获得的信息形成认证标识发送至授权服务器。

步骤 2 授权服务器接收标识信息,根据当前/历史活动信息(如用户类型,安全系数,活动状态)等,判断是否需要进行属性更新和触发新的支付策略。

步骤3 实时检查标识信息和活动信息,如果发生支付异常则返回步骤2,否则继续进行。

步骤4 执行支付策略,访问控制决策点进行授权、条件和责任判断。若通过许可,则获得授权;否则,拒执行支付策略时检查策略决策点是否满足,即根据授权规则、相应责任和系统条件和触发后额外义务或条件是否满足决定权限的授予与收回,当前活动成功完成后,相应权限才被授予用户,用户可以进行新的权限申请,实现权责分离;用户获得新的权限后,系统对已有的权限收回,用户不能进行权限复制和转发,防止非授权用户盗用权限和授权用户滥用权限;用户获得新的权限授予后,在使用当前权限的过程中不可以重复申请权限。

在执行支付策略时,根据用户当前支付行为,如个人信息、登录次数、支付金额等辨别用户是否为授权用户,是否需要完成触发义务或条件完成支付行为[16]。支付行为中主要涉及身份认证和活动信息判断,支付流程具体描述为:

步骤1 客户端首先向认证服务器发出请求,服务器通过信息库对请求作出回应。认证不成功则拒绝请求,否则客户端根据所获得的信息形成认证标识发送至授权服务器。

步骤 2 授权服务器接收标识信息,根据当前/历史活动信息(如用户类型,安全系数,活动状态)等,判断是否需要进行属性更新和触发新的支付策略。

步骤3 实时检查标识信息和活动信息,如果发生支付异常则返回步骤2,否则继续进行。

步骤4 执行支付策略,访问控制决策点进行授权、条件和责任判断。若通过许可,则获得授权;否则,拒绝支付活动继续进行,返回访问结果。

步骤 5 根据步骤 4中的访问结果,如果拒绝访问,则记录具体活动信息(如活动长时间挂起,恶意多次操作)等,作为再次支付的约束条件;如果访问允许,那么用户继续拥有支付权限,并可根据实际需求进行持续访问。持续访问过程中不需进行认证标识的重新申请,支付按流程继续进行。

在支付过程中,对既定义务和条件、待定义务和条件进行过程中判断,用户严格按照支付流程进行授权访问。支付行为根据认证信息和活动信息特征判断义务或条件是否激活,非授权用户冒充授权用户时,如发生身份冒充或进行钓鱼网站欺骗时,会激活额外义务或条件,因此难以进行持续支付和资源访问,保障了授权用户的权益。同时授权用户在进行支付行为的过程中能够方便、安全地进行操作。若出现不当操作,如复制权限、延时支付或恶意篡改数据等,将影响账户当前及以后的支付行为。

3.2 支付策略逻辑描述

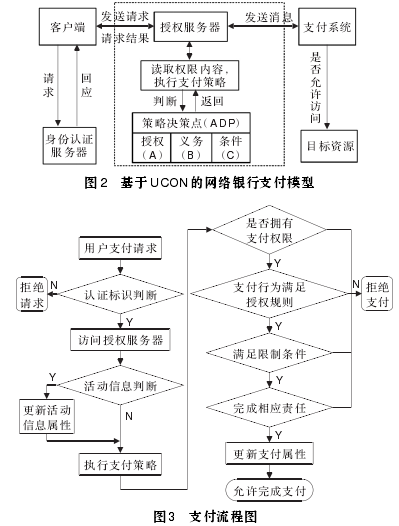

根据支付策略流程的分析和使用控制过程控制特点,采用UCON状态转换如图4所示。【3】

其中 ongoingCheck 状态是由 ongoingRequest 触发accessing 状态进入的另一个访问状态,系统根据该状态下新的属性作出决策判断。如果决策判断允许继续访问,ongoingPermit将状态转换为 accessing,否则 access-ing 状态直接转向 revoked 状态,详细参考文[17-18]。结合该系统转换图,作出关于时序逻辑行为(TemporalLogic of Actions,TLA)的相关描述包括:

(1)请求支付服务时进行权限信息初始化,检查客户端标识信息,判断信息完整性是否受到破坏。permitAccess(s?o?r) (?initialRequest(s?o?r) checktruth(cookiefile))(2)根据当前/历史活动特征,判断是否需要更新安全属性,当用户安全强度需求提高时,必须激活并满足相应的责任或条件,形成相应的软件令牌;判断用户是否拥有访问权限:permitAccess(s?o?r) (initialRequest(s?o?r) (check(usersecurity) checktruth(token) (AccessID(s) o.serverACL))(3)实时检查标识信息和进行认证令牌扫描,当发生信息篡改或者令牌不存在时,支付无法正常进行;当标识信息及令牌扫描信息正常时,进行支付授权判断:permitAccess(s?o?r) ?checktruth(token?cookiefile)?((usersecurity> 0)(nRight< o.usageNum)(state=accessing) ongoingRequest(s?o?r)?(((RightTime< o.maxidletime)(token= TRUE))(state = accessing) revokeaccess(s?o?r)ongoingRequest(s?o?r) ?onUpdate(nRight)onUpdate(nRight):nRight = nRight + 1revokeaccess(s?o?r) ?postUpdate(token)postUpdate(tokenExist):token = FALSE(4)当支付验证失败时,拒绝支付完成,更新属性信息;如果支付验证成功,可进行再次支付验证,返回步骤(2),并同(3)进行标识信息和软件令牌实时检查。

基于 UCON的在线支付策略以身份认证和活动信息作为支付策略判断因素,具有身份验证主动辨别和支付策略触发灵活性,改善了现有网络银行安全机制在身份认证和支付策略方面的不足,与已有的相关研究[19-21]不同,它增强了支付信息在当前支付和再次支付行为中的逻辑作用。与现有在线支付策略相比较,主要具有以下特点:

(1)根据主客体属性、责任和系统环境实施动态授权,并且授权与具体支付活动相对应,在支付过程中实行权限的授权与收回。

(2)利用主体活动的特征进行支付判断,识别用户是否为授权用户,判断认证信息异常时,并不阻止用户继续进行支付服务,但进一步申请支付时,相应的额外义务使非授权用户难以对授权用户的账户进行恶意操作,增强了支付行为的可靠性和安全性。

(3)当用户支付金额超出额定值或异常时,现有支付策略可以在最高额的限制下由用户手动更改在线支付的支付额,或是进行多次支付达到支付金额,具备一定的安全性和方便性。但在身份信息泄露,发生身份冒充的前提下,也为非授权用户提供了方便性和进行恶意操作的可能性。本文提出的支付策略则要求必须履行额外义务或满足额外条件,策略具有灵活性,义务和条件具有伸缩性,一定程度上减轻服务器管理负担。

(4)权限根据支付流程的变化而进行授予和收回,具有严格的激活机制和顺序性,当用户完成相应责任后授予权限,当前活动完成后进行权限收回,用户无法同时拥有所有权限,即具有最小权限,防止权限滥用和泄露。

(5)对用户当前支付行为产生日志并进行审计追踪,记录用户支付历史记录并在进行身份认证时作为判断因素,因此当前支付信息会影响以后支付行为,有效防止授权用户进行恶意操作。

4 安全性分析

网络银行访问控制策略和授权管理机制,具备灵活性和可控性,下面从客户端认证和支付策略选择的角度,分析得出在线支付涉及的安全性需求主要包括:

(1)客户端授权控制信息篡改。客户端信息中包含用户敏感信息及相应的保护机制,当发生篡改时,失去保护作用。

(2)软件令牌安全。支付过程中依据具体活动信息形成软件令牌,因此存在软件令牌的形成及安全问题。

(3)权限信息管理。用户获得权限后在使用权限过程中涉及标识信息、活动信息、授权、条件和责任等相关属性信息,存在信息泄漏和授权管理是否系统和完善的问题。

(4)安全认证方法(如一次密)的使用控制。在支付过程中依赖硬件令牌如 USBKey,口令卡等,一旦非授权用户掌握用户信息,将无法阻止恶意支付。

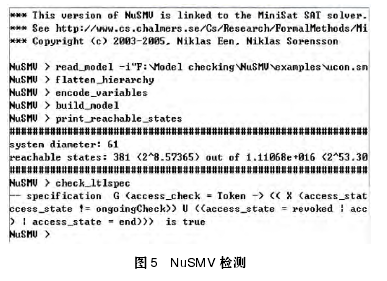

针对上述安全性问题,采用 NuSMV检测工具模拟支付异常时的支付策略选择,并返回相应的验证结果。

限于篇幅,现针对描述(2)进行验证:当客户端软件软件令牌未形成时,无法进入支付状态,即:G(access_check = Token - > (X(access_state! = accessingaccess_state! = ongoingCheck)U(access_state = revoked|access_state = denied|access_state = end)))检测结果如图5所示。【4】

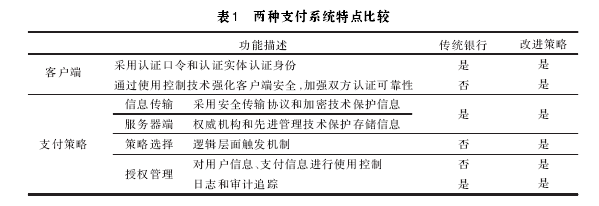

通过安全性分析表明,基于UCON的在线支付策略能有效防范非授权用户利用认证信息进行支付行为;同时相应的触发保护机制,满足授权用户在支付行为中安全性和方便性需求;采用后续支付约束有效防止用户恶意操作。与现有网络银行的支付系统相比,主要特点见表1。【5】

5 结束语

本文根据在线支付中存在的不足提出基于 UCON的访问控制策略。在支付过程中依据用户及活动信息进行决策判断,能够对具体的支付行为实施动态授权访问,具有灵活性,增强了支付过程的可控性。所提出的策略建立在现有网络银行在线支付的支付体系和安全认证技术基础上,但对于支付过程中访问控制策略和授权管理机制的进一步完善及与实际应用环境更好地结合,将是下一步需要研究并解决的问题。

参考文献:

[1] 孙森.网络银行[M].2 版.北京:中国金融出版社,2010:19-29.

[2] 谭彬,薛质,王轶俊.网络支付体系的安全性分析与研究[J].信息安全与通信保密,2007:61-65.

[3] Hanacek P,Malinka K,Schafer J.E-banking security—acomparative study[J].IEEE A&E Systems Magazine,2010:29-34.

[4] 赵福通,郭卫斌.基于动态密码和入侵容忍的身份认证方案[J].华东理工大学学报:自然科学版,2009,35(4):596-599.

[5] 程宇贤.网上银行身份认证系统的安全性研究[D].上海:上海交通大学,2009.