0 前言

0 前言

Intelnet网络环境为信息共享、信息交流、信息服务创造了理想空间。但正是由于互联网具有这种开放、交互以及分散的特征,使网络应用产生了一些安全问题,统计表明,近些年针对政府部门和重要行业单位网站的网络攻击频度、烈度和复杂度不断加剧,出现了向网站中植入钓鱼页面、针对性地实施拒绝服务攻击,窃取网站数据和网上个人信息实施网络犯罪等情况,我们的信息网络安全受到极大威胁。如何更有效的保护网络系统重要信息和数据,进一步提高网络系统安全性成为所有网络应用必须考虑和必须解决的一个重要问题。

1 网络安全常见问题

1.1网络安全定义

从本质上来讲,网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不受偶然的或者恶意的原因而遭到破坏、更改、泄露,系统连续可靠正常运行,网络服务不中断。从广义来说,凡事涉及到网络上信息的保密性、完整性、可用性、真实性和可控性的相关技术和理论都是网络安全所要研究的领域[1].网络安全问题既涉及技术层面,也涉及管理层面。技术方面侧重于防范外部非法用户的攻击,管理方面则侧重于内部人为因素。

1.2常见安全问题

常见的网络安全问题表现形式有以下三种:第一是黑客攻击。“黑客”泛指电脑系统的非法入侵者。黑客一旦入侵成功,小则文件受损、机密泄露,大至威胁国家安全。目前随着Web应用程序的增多,这些Web应用程序所带来的安全漏洞越来越多,过去的安全问题还未得到及时解决,新的安全漏洞又犹如雨后春笋不断涌现;再则,随着中国网民的急剧增加,中国计算机系统已成为黑客利用的主要对象之一,它们经黑客远端控制后,会发出大量的垃圾邮件,恶意攻击其它网站,传播非法文字信息等,因此黑客攻击问题更加显现。第二是计算机病毒。目前,数据安全的头号危险仍然是计算机病毒。计算机感染上病毒后,轻则使计算机效率下降,重则造成系统死机或毁坏,部分文件或全部数据丢失,甚至造成计算机主板等部件的损坏。有了互联网后,病毒的传播速度更快,涉及范围更广,危害性更大。另外就是垃圾邮箱和间谍软件泛滥。一些人利用电子邮箱地址的公开性和系统的可广播性进行商业、宗教、政治等活动,把自己的电子邮件强行推入别人的电子邮箱,强迫他人接收垃圾邮件。间谍软件的功能繁多,它可以监视用户行为,或是发布广告,修改系统设置,威胁用户隐私和计算机安全,并可能不同程度地影响系统性能,严重时可破坏计算机系统,甚至实施网上盗窃、诈骗等金融犯罪活动[1].

2 网络安全面临的主要安全威胁分析

2.1黑客攻击由网络层转向应用层

当今网络安全面临的主要威胁已由网络层转向应用层。主要表现在两个层面:(1)Web应用程序不断增多,这些程序所带来的安全漏洞也越来越多;(2)随着互联网技术的发展,被用来进行攻击的黑客工具越来越多、黑客活动越来越猖獗,组织性和经济利益驱动非常明显。未经过特殊安全训练的程序员缺乏相关的网页安全知识;应用部门缺乏良好的编程规范和代码检测机制等等。解决此类问题仅仅靠打补丁和安装防火墙还远远不够,必须在WEB层面上进行整治。

2.2面向WEB应用层的主要攻击及特点

(1)WEB安全主要攻击

美国最权威的RSA大会研究显示,目前Web应用安全已超过所有以前网络层安全,逐渐成为最严重、最广泛、危害性最大的安全问题。WEB安全的挑战主要来自以下几个方面:XSS跨站攻击、SQL注入、恶意代码以及发布平台自身漏洞等,前二者尤甚。

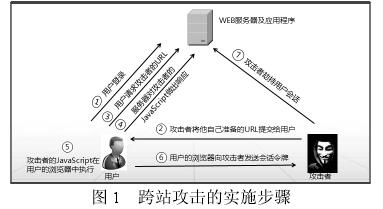

XSS跨站攻击:跨站脚本攻击(Cross-site scripting,通常简称为XSS),可被用于进行窃取隐私、钓鱼欺骗、偷取密码、传播恶意代码等攻击行为。跨站攻击的实施步骤见图1.

SQL注入:SQL注入类漏洞被黑客广泛用于非法获取网站控制权。是发生在应用程序的数据库层上的安全漏洞。利用SQL注入漏洞,攻击者可直接攻击数据库,可能导致数据被窃取、更改、删除,导致网站页面被篡改、植入后门程序甚至被黑客获取系统权限等危害。这种漏洞在网上极为普遍,通常是由于程序员对注入不了解,或者程序过滤不严格,或者某个参数忘记检查导致。

(2)面向WEB应用层的攻击特点

隐蔽性强:利用Web漏洞发起对WEB应用的攻击纷繁复杂,包括SQL注入,跨站脚本攻击等等,一个共同特点是隐蔽性强,不易发觉。

攻击时间短:可在短短几秒到几分钟内完成一次数据窃取、一次木马种植、完成对整个数据库或Web服务器的控制,以至于非常困难做出人为反应。

造成后果严重:一旦发生这类安全事件,必将造成严重后果,其影响和损失也是不可估量的。